AI 에이전트가 뭘 했는지 드디어 알 수 있다 — OpenClaw v3.8 완벽 분석

“봇이 왜 두 번 답장했지?” “이 명령은 대체 어디서 날아온 거야?” AI 자동화를 써본 사람이라면 한 번쯤 벽에 머리를 박고 싶었던 순간이 있을 겁니다.

OpenClaw v3.8은 그 블랙박스를 완전히 열어버립니다.

ACP 출처 추적, 자동 백업, 보안 강화까지 — 이번 업데이트는 “AI 자동화를 믿고 쓸 수 있는 인프라”로의 전환점입니다.

지금부터 핵심만 빠르게 짚어드릴게요.

1한눈에 보는 v3.8 핵심 변경사항

바쁘신 분들 위해 결론부터 드립니다. v3.8은 딱 4가지만 기억하시면 됩니다.

① 모든 명령의 출처가 기록되고, ② 백업이 명령어 한 줄로 끝나고,

③ 중복 응답 버그가 완전히 사라졌고, ④ 악성 플러그인을 자동으로 걸러냅니다.

이게 왜 중요한지는 아래에서 하나씩 설명드릴게요.

오스트리아 개발자 Peter Steinberger가 만든 로컬 우선(Local-first) AI 에이전트 플랫폼입니다.

WhatsApp·Telegram·Discord·iMessage 등 채팅 앱과 Claude·GPT·DeepSeek 같은 AI 모델을 연결해주는 허브 역할을 해요.

내 데이터가 외부 서버에 올라가지 않는다는 게 가장 큰 특징이고, MIT 라이선스 오픈소스라 무료입니다.

2AI 자동화의 고질병 — 블랙박스 문제

AI 에이전트는 정말 편합니다. 그런데 뭔가 잘못됐을 때가 진짜 문제예요.

배포 명령이 두 번 실행됐는데 왜인지 모르고, 출처를 알 수 없는 명령이 워크플로우를 건드리고,

외부 서비스가 사용자 몰래 명령을 주입할 수도 있었죠.

쉽게 말해, AI가 뭘 했는지 설명할 방법이 없었습니다.

감사(Audit)도 불가능, 디버깅도 ‘감에 의존’, 보안 사고 원인 추적은 사실상 포기 수준이었어요.

Telegram 봇이 배포 명령 하나를 두 번 인식해서 서버 배포가 2회 실행되는 사고.

“도대체 누가 이 명령을 트리거했어?” — 아무도 몰랐습니다.

v3.8 이전의 AI 에이전트 자동화 현장의 흔한 풍경이었어요.

3v3.8 핵심 업데이트 완벽 해부

이제 v3.8이 이 문제들을 어떻게 해결했는지 하나씩 뜯어볼게요.

기술적인 내용이 나오지만, 최대한 인간의 언어로 설명해드리겠습니다.

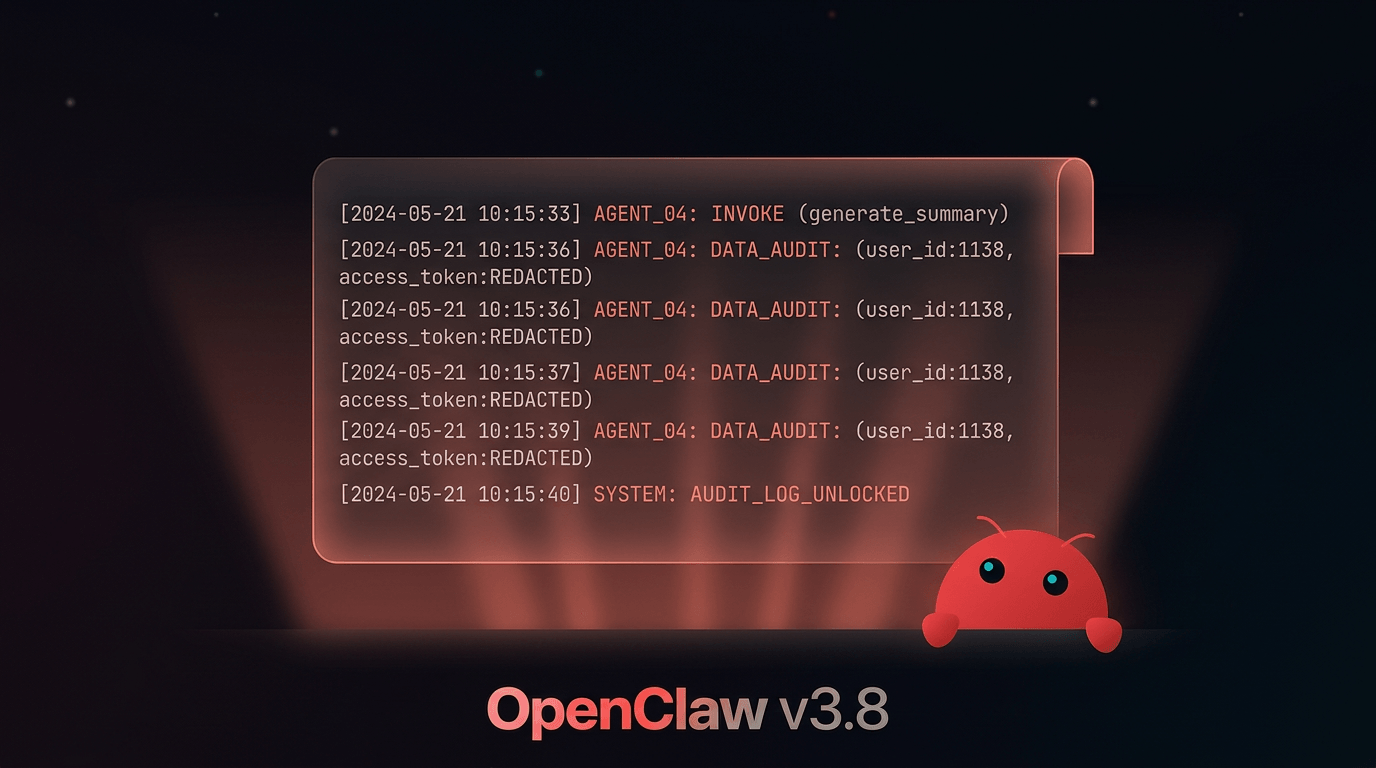

🔍 3-1. ACP Provenance Tracking — “영수증을 발급합니다”

ACP(Agent Communication Protocol) Provenance는 이번 업데이트의 핵심입니다.

모든 AI 에이전트 명령에 발신자 정보 + 고유 추적 ID + 실행 내역 영수증이 자동으로 붙습니다.

마치 택배 송장처럼요. “누가 보냈는지, 언제 출발했는지, 어디서 처리됐는지” 전부 추적됩니다.

| 기능 | v3.8 이전 | v3.8 이후 |

|---|---|---|

| 명령 출처 확인 | ❌ 불가능 | ✅ 발신자 자동 기록 |

| 실행 흐름 추적 | ❌ 추측에 의존 | ✅ 세션 추적 ID로 전 과정 추적 |

| 감사 로그(Audit Log) | ❌ 수동 구성 필요 | ✅ 상호작용 영수증 자동 생성 |

| 역할 기반 자동화 | ❌ 지원 안 됨 | ✅ 신규/기존/관리자 분기 처리 |

출처 확인이 가능해지면서 사용자 유형별로 다른 워크플로우를 자동 실행할 수 있습니다.

신규 사용자 → 온보딩 안내 자동 발송, 기존 사용자 → 고급 지원 플로우, 관리자 → 운영 도구 접근.

커뮤니티 봇이나 SaaS 고객지원 자동화에 바로 적용할 수 있는 강력한 기능입니다.

💾 3-2. 자동 백업 명령어 — “이제 핑계 없습니다”

“백업 해야 하는데…” 하면서 안 하다가 설정 날려먹은 경험, 다들 한 번씩은 있으시죠?

v3.8부터는 명령어 한 줄로 전체 시스템 상태를 저장하고 복구할 수 있습니다.

대대적인 업데이트나 설정 변경 전 복원 지점(Restore Point)을 만들어두면, 뭔가 망해도 5분 안에 되돌아갑니다.

openclaw backup create → 현재 상태 백업 생성

openclaw backup verify → 백업 복구 가능 여부 사전 검증

🔧 3-3. 안정성 버그 4종 수정 — “드디어 믿을 수 있게 됐다”

좋은 기능도 안정적이지 않으면 의미가 없죠. 이번에 해결된 버그들이 딱 그런 케이스입니다.

사소해 보여도 실제 운영 환경에서는 치명적이었던 것들이에요.

Telegram 중복 응답 완전 수정

명령 하나에 봇이 두 번 답장하거나 작업을 두 번 실행하는 버그가 완전히 해결됐습니다.

배포 자동화나 업무 봇을 운영하는 분들이라면 가장 반길 수정 사항입니다.

실수로 서버 배포가 2회 일어나는 악몽, 이제 없습니다.

느린 네트워크에서도 파일 다운로드 안정화

카페 와이파이, 해외 서버 연결, 느린 모바일 데이터 환경에서 다운로드가 중간에 뚝 끊기던 문제가 수정됐습니다.

이제 파일 다운로드는 처음부터 끝까지 완주합니다.

크래시 후 게이트웨이 자동 재시작

예기치 않은 오류로 서비스가 죽었을 때 자동으로 다시 살아나지 않던 문제가 수정됐습니다.

밤새 봇이 죽어있었는데 아무도 몰랐던 상황, 이제는 없습니다.

설정 유효성 사전 검사

잘못된 설정값이 입력됐을 때 시스템이 이를 적용하기 전에 미리 잡아냅니다.

“설정 저장했더니 전체가 먹통”이 되는 상황을 사전에 차단합니다.

🛡️ 3-4. VirusTotal 연동 보안 강화 — “모르는 플러그인은 일단 의심”

OpenClaw의 강점 중 하나는 무한 확장 가능한 ‘스킬(Skills)’ 플러그인 시스템인데요,

강력한 만큼 악의적인 플러그인이 끼어들 위험도 있었습니다.

v3.8부터는 외부 플러그인을 설치하기 전 VirusTotal API가 자동으로 악성코드를 스캔합니다.

신뢰할 수 없는 발신자는 자동 차단, 권한 레이어 적용으로 무단 실행도 원천 봉쇄됩니다.

AI 에이전트는 메일을 보내고, 파일을 다루고, 서버에 명령을 내립니다.

악성 플러그인 하나가 이 모든 권한을 탈취할 수 있습니다.

VirusTotal 연동은 이 공격 경로를 설치 단계에서 차단합니다. 보안을 귀찮게 여기던 분들도 이제는 자동으로 보호받습니다.

4실제로 어떻게 쓰나요? — 3가지 활용 시나리오

기능 설명은 충분히 했으니, 이제 “내가 실제로 어떻게 쓸 수 있는가”로 넘어가겠습니다.

개발팀 배포 자동화

Telegram으로 배포 명령 → ACP Provenance로 “누가 언제 배포 명령을 내렸는지” 감사 로그 자동 생성.

중복 응답 버그 수정으로 이중 배포 사고 완전 방지.

팀장이 퇴근 후에도 배포 이력을 다음 날 아침에 확인할 수 있습니다.

커뮤니티 관리 자동화

대형 Discord 커뮤니티에서 역할 기반 자동화를 활용합니다.

신규 가입자 → 이용 가이드, 우수 회원 → 비공개 자료, 관리자 → 운영 대시보드.

수백 명을 관리해도 1인 운영이 가능한 수준이 됩니다.

개인 AI 비서

WhatsApp으로 이메일 정리·일정 관리·항공편 체크인을 처리합니다.

로컬 우선(Local-first) 정책 덕분에 민감한 개인 일정과 이메일 데이터가 외부 서버에 저장되지 않습니다.

클라우드 AI 서비스가 불편하셨던 분들에게 딱 맞는 대안입니다.

5지금 바로 시작하는 방법

설치는 생각보다 훨씬 간단합니다. 사전 조건은 딱 두 가지 — Node.js 22 이상과 AI 프로바이더 API 키(OpenAI, Claude 등)입니다.

macOS / Linux / WSL:

curl -fsSL https://openclaw.bot/install.sh | bash

Windows (PowerShell):

iwr -useb https://openclaw.ai/install.ps1 | iex

설치 후 openclaw onboard --install-daemon 으로 데몬 설정 → 브라우저에서 http://127.0.0.1:18789/ 접속하면 끝.

기본 포트(18789)를 절대로 공용 인터넷에 직접 노출하지 마세요.

외부 접속이 필요하다면 Tailscale이나 SSH 터널링을 사용하는 것을 강력히 권장합니다.

AI 에이전트가 메일과 파일에 접근하는 만큼, 이 설정 하나가 보안의 전부입니다.

6총평 — 믿고 쓸 수 있는 AI 인프라의 시작

OpenClaw v3.8은 단순한 버그 수정 릴리즈가 아닙니다.

“AI 자동화는 강력하지만 믿을 수 없다”는 고정관념을 깨는 업데이트입니다.

ACP Provenance로 추적 가능성, VirusTotal로 보안, 백업으로 복구 가능성 — 이 세 가지는 AI 인프라가 실험실을 벗어나 실제 프로덕션 환경에서 운영되기 위한 필수 요건입니다.

로컬 우선 정책과 오픈소스 투명성, 멀티 AI 지원이라는 기존 강점 위에 신뢰성까지 더해졌습니다.

앞으로 멀티 에이전트 오케스트레이션 기능까지 추가된다면,

개인 비서를 넘어 엔터프라이즈급 자동화 도구로 성장할 잠재력이 충분합니다.

공식 사이트: openclaw.ai ·

공식 문서: docs.openclaw.ai ·

GitHub: github.com/openclaw/openclaw

📌 이 글, 도움이 됐나요?

AI 에이전트 자동화를 직접 구축해보신 분들의 경험을 댓글로 나눠주세요.

다음 포스트에서는 “OpenClaw로 나만의 AI 비서 5분 만에 세팅하기”를 다룰 예정입니다.